- Поясніть термін “Інформаційна безпека”це стан захищеності систем обробки і зберігання даних, при якому забезпечено конфіденційність, доступність і цілісність інформації, або комплекс заходів, спрямованих на забезпечення захищеності інформації від несанкціонованого доступу, використання, оприлюднення, руйнування, внесення змін, ...

- Які основні складові має інформаційна безпека?

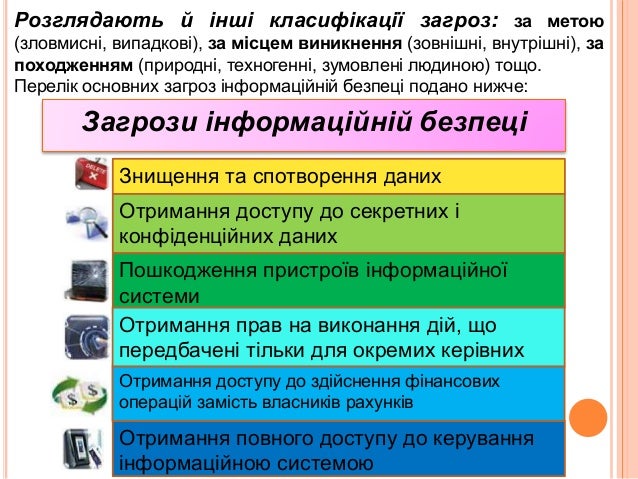

- Класифікація загроз інформаційній безпеці.

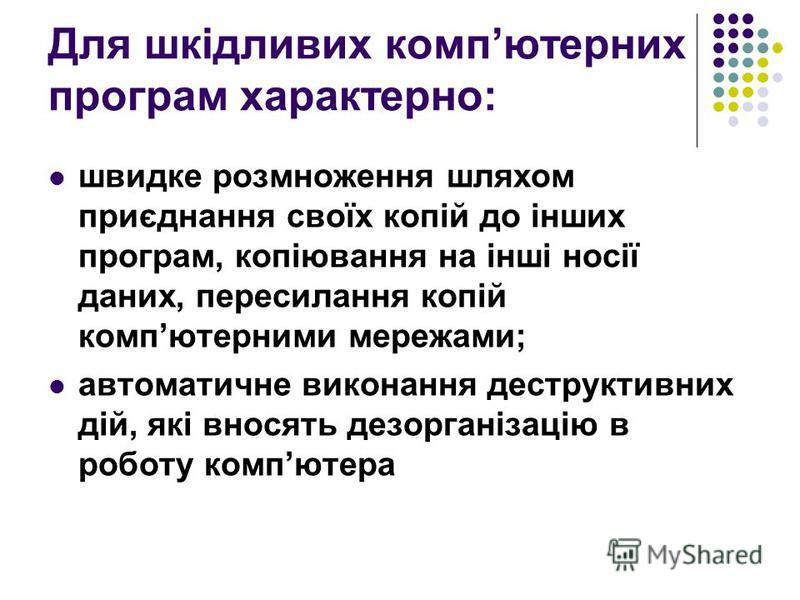

- Які дії характерні для шкідливих програм?

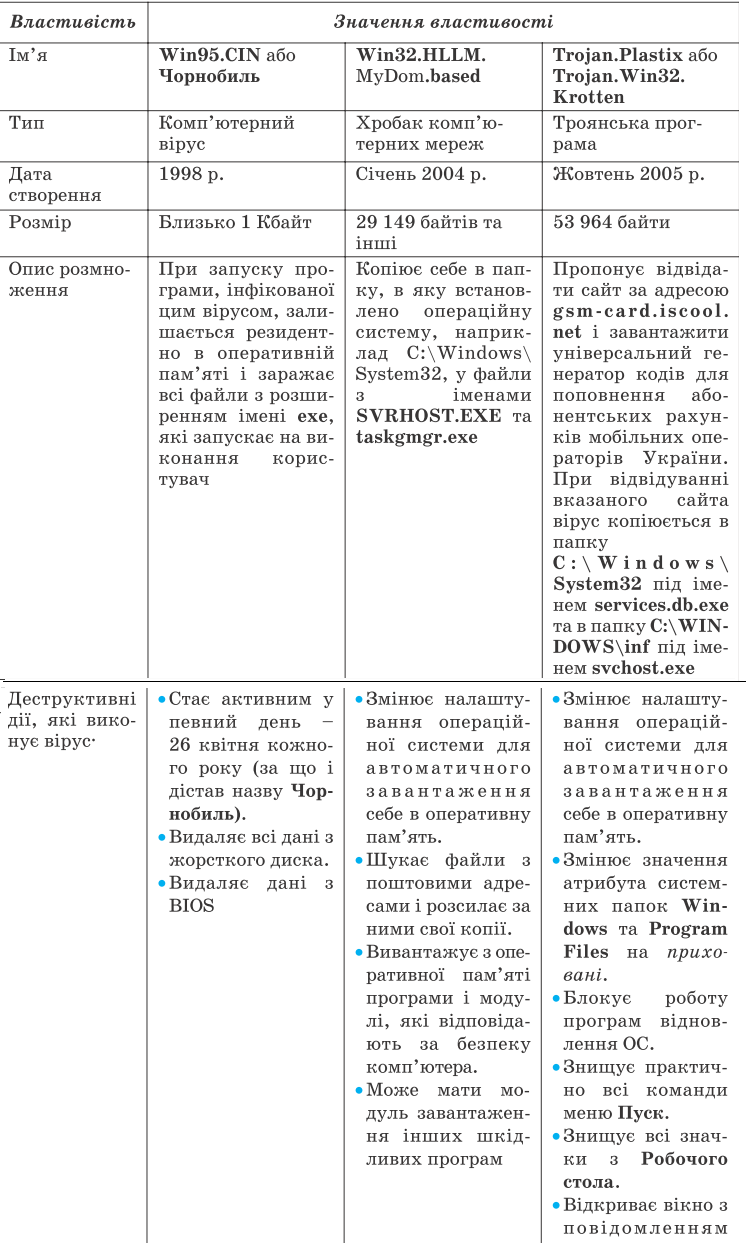

- На які віди поділяються шкідливі програми за рівнем небезпечності дій? Які дії характерні для кожного з видів?

- На які віди поділяються шкідливі програми за принципами розповсюдження та функціонування? Які дії характерні для кожного з видів?

- Як називаються програми, що використовуються для захисту компьютера від шкідливих програм? Наведіть приклади.

- Програми-детектори здійснюють пошук характерної для конкретного вірусу сигнатури в оперативній пам'яті й у файлах і при виявленні видають відповідне повідомлення.

- Програми-доктори не тільки знаходять заражені вірусами файли, але і «лікують» їх, тобто видаляють з файлу тіло програми-вірусу, повертаючи файли в початковий стан

- Програми-ревізори належать до найнадійніших засобів захисту від вірусів.Ревізори запам'ятовують вихідний стан програм, каталогів і системних областей диска тоді, коли комп'ютер не заражений вірусом, а потім періодично або за бажанням користувача порівнюють поточний стан з вихідним.

- Які модулі можуть входити до складу програм захисту комп’ютера від шкідливих програм? Які дії вони виконують?

Страницы

- Главная страница

- Приватна

- Навчальні проекти

- Електронні таблиці

- Іформаційні моделі

- Карти знань

- “Мій Symbaloo”

- "Основи інформаційної безпеки".

- "Загрози в Інтернеті. Безпечне зберігання даних."....

- MS PowerPoint

- "Комп’ютерне моделювання".

- Lazarus

- Спортивне програмування: створення проектів, що реалізують базові алгоритмічні структури

- Квадрати значень

"Основи інформаційної безпеки".

Подписаться на:

Комментарии (Atom)

Комментариев нет:

Отправить комментарий